Разлика между версии на „Конфигуриране на SSH сървър при Cisco IOS“

| (4 intermediate revisions by the same user not shown) | |||

| Ред 11: | Ред 11: | ||

Router(config)# hostname R1 | Router(config)# hostname R1 | ||

R1(config)# ip domain-name test.com | R1(config)# ip domain-name test.com | ||

| + | R1(config)# crypto key generate rsa modulus 2048 | ||

R1(config)# ip ssh version 2 | R1(config)# ip ssh version 2 | ||

| − | R1(config)# | + | R1(config)# ip ssh time-out 60 |

| + | R1(config)# ip ssh authentication-retries 2 | ||

R1(config)# username admin secret cisco | R1(config)# username admin secret cisco | ||

R1(config)# line vty 0 15 | R1(config)# line vty 0 15 | ||

| Ред 34: | Ред 36: | ||

hostname R1 | hostname R1 | ||

ip domain-name test.com | ip domain-name test.com | ||

| + | crypto key generate rsa modulus 2048 | ||

ip ssh version 2 | ip ssh version 2 | ||

| − | + | ip ssh time-out 60 | |

| + | ip ssh authentication-retries 2 | ||

username admin secret cisco | username admin secret cisco | ||

line vty 0 15 | line vty 0 15 | ||

Текуща версия към 08:35, 14 юли 2015

Configuring Secure Shell on Routers and Switches Running Cisco IOS

Конфигурационни команди

Router> enable Router# configure terminal Router(config)# hostname R1 R1(config)# ip domain-name test.com R1(config)# crypto key generate rsa modulus 2048 R1(config)# ip ssh version 2 R1(config)# ip ssh time-out 60 R1(config)# ip ssh authentication-retries 2 R1(config)# username admin secret cisco R1(config)# line vty 0 15 R1(config-line)# login local R1(config-line)# transport input ssh R1(config-line)# end

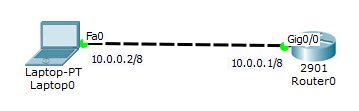

Конфигурационните команди променят името на маршрутизатора на R1 - изискване за активирането на SSH e името да не е Router. Задава се име на домейн (test.com). Командата "ip ssh version 2" конфигурира използването на SSHv2. Генерирането на RSA ключовете е с командата "crypto key generate rsa", като следва да се посчи размера им. Препоръчително е да е минимум 2048 бита. Създаден е локален потребител "admin" с парола "cisco" (винаги използвайте надеждни пароли при реални конфигурации). На VTY е зададено да се използва автентифициране на база на локалните потребители, а входящият транспортен протокол е единствено SSH.

Генериране на RSA ключове с директно зададен модул

За да се посочи директно размера на RSA ключовете е възможно да се използва следната команда:

R1(config)#crypto key generate rsa general-keys modulus 2048

Ctrl+C/Ctrl+V

enable configure terminal hostname R1 ip domain-name test.com crypto key generate rsa modulus 2048 ip ssh version 2 ip ssh time-out 60 ip ssh authentication-retries 2 username admin secret cisco line vty 0 15 login local end